Android es un Sistema Operativo basado en Linux y desarrollado por Google. Android ha sido diseñado para funcionar en dispositivos móviles con pantalla táctil, por lo que es habitual encontrarnos este sistema operativo en entornos muy dispares, tales como SmartPhomes o Tables, (los más habituales), relojes inteligentes (SmartWatch), televisores (SmartTV) o en automóviles. Android esRead More…

Tras unos cuantos artículos dedicados a los escaneos de vulnerabilidades, voy a ir cerrando esta etapa con una de las aplicaciones a la que tengo más cariño y aprecio: OpenVas y su interfaz web GreenBone. Tal como se explica en su web: “OpenVAS es un escáner de vulnerabilidades completo. Sus capacidades incluyen pruebasRead More…

Tras haber dedicado unos artículos al escaneo de vulnerabilidades con herramientas que no son específicas para este fin, ya por fin voy a empezar con un escáner de vulnerabilidades, propiamente dicho: Nessus. En esta ocasión, el protagonista de este artículo, Nessus, no necesita presentación, ya que se trata del estándar “de facto” en laRead More…

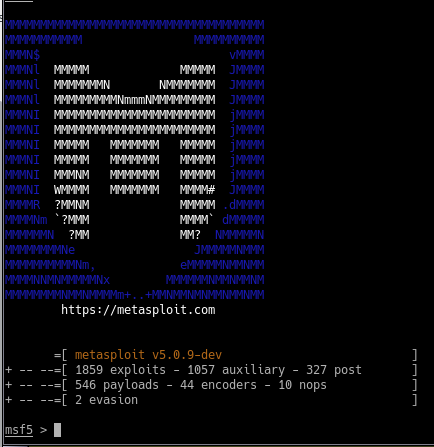

Hoy toca realizar escaneos con una herramienta veterana en nuestro ámbito: METASPLOIT. Al igual que Nmap, nos encontramos ante una herramienta cuya finalidad no es específicamente realizar escaneos de red, sin embargo integra una serie de módulos que nos pueden resultar de gran ayuda en esta tarea. Existen varias formas de interactuar con metasploit. msfconsoleRead More…

Nmap es un programa informático cuya funcionalidad principal es efectuar escaneos de puertos en los equipos de una red. Originalmente escrito por Gordon Lyon (a.k.a. Fyodor Vaskovich), hoy en día su mantenimiento corre a cargo de una comunidad. Con el correr del tiempo esta herramienta ha mejorado de forma progresiva y permanente, ofreciendo cada vezRead More…

Cuando se habla de autorías de Seguridad Informática, de Hacking en general, siempre nos viene a la mente sistemas operativos Linux. Pensamos en Kali Linux (antiguo Backtrack), En Parrot Linux, que últimamente está adquiriendo bastante relevancia dentro del panorama Hacker, o en otras distros que tuvieron su momento de gloria pero que, en la actualidad,Read More…

Vale, de acuerdo, no es bueno automedicarse, para eso están los médicos, que son los profesionales de la medicina. Tampoco es una buena idea que levantes el capó de tu coche nuevo y te dispongas a solucionar un problema con la trócola de carburador tal y como te ha aconsejado “un amigo mio que sabeRead More…

Los Otros (buscadores) Supongo que no te estoy diciendo nada nuevo si te recuerdo la impresionante cantidad de información que existe en Internet. Da lo mismo si buscas una nueva receta de cocina, el Santoral de tu país vecino, si quieres aprender a planchar una camisa o tienes interés en una nueva forma de atarteRead More…

Si, tu navegador también. La recolección de información personal puede llegar a extremos insospechados. Somos conscientes (o por lo menos nos lo han avisado en varias ocasiones) acerca del trato que hacen las Redes Sociales de los Datos Personales que introducimos (voluntariamente) en ellas, que las Redes Sociales, a su vez, se nutren de otrasRead More…

¿Porqué contratar un Hacker? (O más de uno) Hackers: Otro punto de vista. En Security Labs somos Hackers. Y no se trata de una cuestión de tener la autoestima muy alta, es algo tan sencillo y común como realizar unos estudios, superar el correspondiente examen, y obtener nuestras titulaciones de HACKERS ÉTICOS. ¿Existen titulaciones paraRead More…

Zenmap ha muerto. Viva NmapSI4. (IV de IV)

Zenmap ha muerto. Viva NmapSI4. (IV de IV) Zenmap ha muerto. Viva NmapSI4. (III de IV)

Zenmap ha muerto. Viva NmapSI4. (III de IV) Zenmap ha muerto. Viva NmapSI4. (II de IV)

Zenmap ha muerto. Viva NmapSI4. (II de IV) UTOPÍA: Servicios de Utopía: Criptomonedas.

UTOPÍA: Servicios de Utopía: Criptomonedas.