Sin darnos cuenta, sin saber cómo ha sido, los ordenadores de sobremesa se han convertido en ordenadores portátiles, los cuales llevamos del trabajo a casa. Los teléfonos móviles han dado paso a SmatPhones, Tablets y SmartWatch. Cada día son más los dispositivos móviles que forman parte de nuestra vida cotidiana. A muchos de nosotros nos resultaría imposible pasar un día sin ellos.

Intercambiamos información, accedemos a nuestro correo electrónico, leemos comentarios de las redes sociales, compartimos y publicamos en nuestro perfil, agendamos contactos, y todo a través de estos dispositivos.

La información es Oro.

Del mismo modo que hemos incorporado estos dispositivos en el ámbito personal, también lo hemos hecho en el profesional, y así ha cambiado no solamente nuestra manera de trabajar, también ha cambiado nuestra forma de interactuar con la sociedad.

En nuestros dispositivos almacenamos una increíble cantidad de información extremadamente valiosa. Y esta información no es sólo nuestra. En chats o correos guardamos información de nuestros familiares, pareja, de compañeros de trabajo, etc. Si nos detenemos a pensar, el valor de nuestros dispositivos va mucho más allá del precio que hemos pagado por él. La Información es Oro, y nos toca a nosotros la responsabilidad de protegerla y salvaguardarla. Es obligación nuestra que no caiga en manos ajenas malintencionadas.

Los dispositivos móviles

Al hacer referencia a los dispositivos móviles, lo primero que imaginamos es un smartphone; sin embargo, existen otros varios: Tablets, notebooks, relojes inteligentes o gafas de realidad virtual entran dentro de esta categoría.

Todos ellos comparten una serie de características comunes: Movilidad, tamaño reducido y comunicación inalámbrica.

Casos frecuentes de Perdida de información:

Vamos a repasar unos supuestos de pérdida de información que por desgracia, son más habituales de lo que nos pensamos.

Dispositivo sin bloqueo.

Las prisas son malas consejeras, pero en más de una ocasión, no nos queda más remedio que vivir con las prisas. Y fue por culpa de las prisas por lo que no me dí cuenta de que mi smartphone se cayó en el asiendo del taxi. Si el taxista se hubiese percatado, no tengo ninguna duda de que se hubiese puesto en contacto conmigo, pero no fue así. Supongo que la siguiente persona que utilizó los servicios de aquel mismo taxi y que se encontró mi tfno móvil, no era tan honrada como cabía esperar.

Las prisas son malas consejeras, pero en más de una ocasión, no nos queda más remedio que vivir con las prisas. Y fue por culpa de las prisas por lo que no me dí cuenta de que mi smartphone se cayó en el asiendo del taxi. Si el taxista se hubiese percatado, no tengo ninguna duda de que se hubiese puesto en contacto conmigo, pero no fue así. Supongo que la siguiente persona que utilizó los servicios de aquel mismo taxi y que se encontró mi tfno móvil, no era tan honrada como cabía esperar.

A los pocos días empecé a recibir correos y llamadas anónimas. Quizá lo deba asumir como pago por la torpeza de perder mi móvil y de no tenerlo con la debida protección. Pero mis contactos también sufrieron mi torpeza, y eso me dolió más. Amigos, familiares, compañeros de trabajo con los cuales había mantenido chats grupales y con los que había intercambiado vídeos, audios y fotografías, empezaron a recibir todo tipo de mensajes.

Este delincuente que nos estuvo llamando decía tener acceso a nuestras Redes Sociales (a la mía si que tuvo acceso) y amenazaba con publicar todo tipo de información, incluyendo los vídeos y fotos que había encontrado en el móvil, a no ser que le pagásemos un rescate.

Una de las protecciones más básicas para evitar accesos no autorizados a nuestro teléfono es configurar una pantalla de bloqueo Es la primera barrera para acceder a nuestros datos. En el momento en que alguien intente acceder al dispositivo, un patrón, un código alfanumérico (PIN) o una huella digital impedirán su acceso.

Mi móvil, por una cuestión de comodidad, no tenía activada esta opción, y la persona que se lo encontró en el taxi, pudo acceder sin complicaciones.

Tampoco tengo costumbre de cerrar las sesiones de mis redes sociales, por lo tanto tuvo también “la suerte” de encontrarse todo el acceso libre y a su disposición.

El hecho de tener una contraseña o un patrón en la pantalla de desbloqueo Dificulta, pero NO IMPIDE el acceso. Si nuestro PIN es del tipo 1234 o utilizamos una contraseña sencilla, es muy probable que los delincuentes profesionales puedan adivinarla.

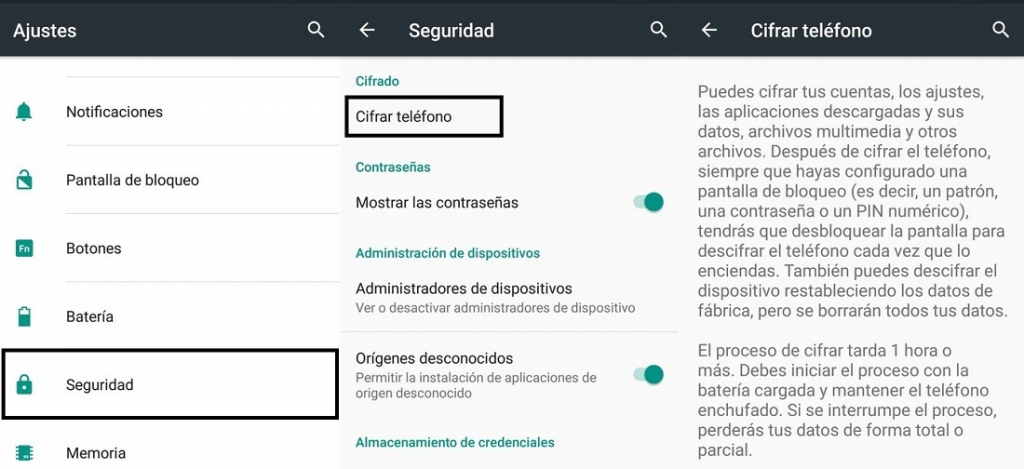

Otra forma sencilla de saltarse la protección de la pantalla y acceder a nuestros datos sería conectar nuestro móvil robado a través de un cable USB a un ordenador. Incluso podrían apagar el móvil, extraer la tarjeta SD y conectarla al mismo ordenador. No sería necesaria ninguna contraseña. Es por eso que nuestro dispositivo debe estar cifrado.

Aún así, sería posible acceder a parte de nuestra información. Suele ser una práctica habitual tener activas las notificaciones en la pantalla de bloqueo. Si llega algún SMS u otro tipo de mensaje de texto, podría accederse a él incluso con la pantalla bloqueada.

Para dar un paso más en la seguridad de nuestro dispositivo, sería muy conveniente desactivarlas.

Me han robado el teléfono.

No sé qué ha pasado. Creo que no he sacado el teléfono del bolso en toda la tarde, lo recogí después de estar en la cafetería, pero no lo encuentro. Ninguna de mis amigas lo ha recogido ni sabe nada. ¿Pudo ser cuando estuve buscando el monedero dentro del bolso? ¿Lo dejé encima del mostrador durante un momento? ¿Alguien se aprovechó y me lo robó?

Nunca nos imaginamos que podamos sufrir un robo, y habitualmente, muy pocas personas saben cómo reaccionar ante esta situación.

Yo soy de esta nueva generación de personas que “necesita el móvil para trabajar”, y en el móvil que me han robado no sólo había información personal, también había datos importantes de mi empresa. Ojalá hubiera previsto esta situación. ¿Que puedo hacer ahora?

Existen bastantes aplicaciones en el mercado que nos permiten geolocalizar nuestro dispositivo, bloquearlo, sacar fotografías con la cámara frontal o la trasera y enviarlas de forma automatizada a una dirección de e-mail, e incluso formatear el dispositivo y borrar todos sus datos a través de la nube, sin necesidad de tener acceso físico a él.

Es muy recomendable tener instalada alguna aplicación de este tipo. La más cómoda y sencilla puede ser la opción que ya viene incluida por defecto dentro del móvil, la cual se integra al 100% con Google.

Los fabricantes también ofrecen opciones propias, siendo de las más potentes KNOX, de la mano de Samsung e incluida en todos los terminales de esta marca.

Otra opción muy válida puede ser instalar un antivirus, que por lo general incluyen este tipo de opciones de Geolocalización y borrado remoto. Es interesante porque no solo nos dan una opción frente al robo, si no que además tenemos la protección antivirus.

Posiblemente, al sufrir un robo, inmediatamente vas a ir a la Policía a denunciar el hecho. Será de gran ayuda que puedas aportar el Código IMEI (International Mobile Equipment Identity) del dispositivo. Este código es un identificador único de cada móvil y está formado por 15 dígitos. Las empresas de telefonía lo solicitan cuando hacemos una denuncia por robo o extravío. Para obtenerlo teclea en tu terminal *#06#

Tras denunciar el robo no termina nuestra labor. Todavía debemos informar a todos nuestros contactos para que estén prevenidos, y en caso de ser un terminal del trabajo, por supuesto a tu empresa. El delincuente, posiblemente tratará de suplantar nuestra identidad.

Se ha dado un golpe y se ha roto.

Día de campo. Hace buen tiempo y he quedado con los amigos en la zona de recreo, junto al rio. Unos se encargan de las barbacoas, otros de llevar los postres, otros de los platos y vasos …… vamos, lo que es un día de campo.

Nos hemos ido a chapotear un rato al agua, y entre bromas y empujones mi teléfono se ha caído de mi bolsillo, ha rebotado en dos piedras del rio y ha desaparecido, arrastrado por la corriente, delante de mis propios ojos. Después de mucho tiempo de buscarlo, levantando piedras, apartando ramas y buscando en huecos en el cauce del rio, por fin lo hemos encontrado…. hecho un desastre. Lo he perdido TODO.

Copias de Seguridad.

Una forma rápida de realizar estas copias es con una cuenta de Google. Así tendremos la información siempre disponible desde la web en todos los dispositivos que tengamos configurados con esa cuenta. Tras haber perdido nuestro teléfono, podemos configurar la misma cuenta en un nuevo dispositivo y asi recuperar nuestra información.

Otra posibilidad es realizar un volcado de nuestra información a un ordenador de sobremesa, desde donde la podamos almacenar en un disco USB externo junto con las copias de seguridad de ese ordenador.

Si el teléfono que utilizamos habitualmente pertenece a nuestra empresa, seguramente ya nos habrán configurado algún tipo de copia de seguridad en la nube empresarial o similar. No debemos preocuparnos, ya que será el departamento informático de la empresa quien se encargue de realizar los backups.

En cuanto a qué es importante respaldar, la respuesta es sencilla : TODO.

Partimos de la base de que nadie guarda cosas inútiles en su teléfono, por lo tanto, la información existente en su interior es importante. Aunque para determinadas personas algunas fotografías (por ejemplo de gatitos) o determinados audios no sean considerados como “importantes”, lo más normal es que el propietario de esa información SI la considere importante.

Existen despachos profesionales donde las copias de seguridad de los dispositivos de sus empleados es diaria, y dichos empleados tienen prohibido borrar ninguna información de dichos dispositivos. Y cuando se dice nada, se refiere a NADA DE NADA. Fotografías, wasaps, sms … bajo pena de despido.

Dentro de esta categoría de TODO, por realizar un pequeño de detalle de los elementos mas delicados, podríamos incluir Archivos, Documentos ofimáticos, fotografías, conversaciones de chats, contactos, mensajes o notas personales.

La Seguridad Física.

Tampoco estaría de más ser un poco “paranoicos” y dotar a nuestros dispositivos de una capa extra de “seguridad física”. Existen en el mercado varios tipos de terminales “rugerizados”. Rugerizado es la españolización del término anglosajón ‘ruggedize’, que hace referencia a los objetos hechos para que tengan una alta durabilidad. En general, se entiende que un teléfono rugerizado es aquel que dispone de una protección especial contra golpes y agresiones de sólidos (arena, polvo) y/o líquidos.

Si eres una persona que trabaja en altura (habitualmente subido a escaleras), si eres habitual de los bosques (cazador, montañero, deportista “extremo”), o eres “un poco despistado”, puede valer la pena que eches un vistazo a este tipo de dispositivos.

Para un uso cotidiano, no suele ser necesario un terminal rugerizado (aunque yo lo he utilizado con toda normalidad). Por otro lado, debemos saber que nuestros dispositivos pueden dañarse si se llevan un golpe fuerte, si pasan demasiado tiempo expuestos al sol, si se mojan o si se llenan de polvillo o arena. Una buena funda integral con buena protección para golpes puede ser en muchos casos suficiente.

Si nos vamos al río con el teléfono en el bolsillo, estamos junto a la barbacoa, o si lo dejamos junto al borde de una mesa, no debería extrañarnos que “le pase algo”. A todas las precauciones anteriores debemos añadirle un poco de sentido común, y de esta forma podremos estar protegidos de “pequeños y habituales accidentes”, que son los más frecuentes en el día a día.

Resumiendo.

Debemos de concienciarnos acerca de la importancia de proteger nuestros dispositivos, no sólo por el dispositivo en si mismo y el precio que nos haya podido costar, además, por la información que tenemos almacenada en su interior.

La Seguridad 100% no existe, ya lo sabemos, pero con muy poco esfuerzo podemos elevarla a un 80% a un 90%, y eso es responsabilidad nuestra.

Un saludo.

Raúl Ibilcieta.

Consultor de CiberSeguridad.